کلیات

مبانی نظریۀ کوانتومی

فناوریهای کوانتومی مبتنی بر قوانین و اصول فیزیک کوانتومی هستند که این قوانین بر دنیای زیر اتمی حاکم میباشند که از سال 1900 میلادی به بعد توسط دانشمندان ارائه شدند و نگرش ما نسبت به ساختار ماده را تغییر دادند. برخی از این اصول و قوانین در تضاد کامل با بینش کلاسیک ما از جهان بزرگمقیاس هستند. از جملۀ این اصول و قوانین، اصل عدم قطعیت است که اندازهگیری دقیق و همزمان کمّیتهایی مانند مکان یک ذره و سرعت آن را غیرممکن میداند. همین باعث میشود که پیشبینی ما از تحولات دنیای زیر اتمی نه بر مبنای قطعیت بلکه بر مبنای احتمال باشد. محاسبه احتمال با استفاده از شکل ریاضی تابع موجی است که ذره را همراهی میکند. بنابر توصیف موجی از ذرات، یک ذره تا زمانی که مورد اندازهگیری و مشاهده قرار نگرفته است، در هر حالتی میتواند باشد که به آن «برهمنهی کوانتومی[۱]» گفته میشود. خصلت موجی ذرات سبب میشود که ذره از مکانهایی عبور کند که بهلحاظ قوانین جهان بزرگمقیاس ممنوع هستند؛ این پدیده «تونلزنی[۲]» نام دارد. همچنین دو ذره میتوانند دارای ارتباطی عجیب و شگفتانگیز شوند بهطوری که تغییر در وضعیت یک ذره توسط ذرۀ دیگر بهصورت آنی حس میشود که به آن «درهمتنیدگی[۳]» میگویند.

فناوریهای کوانتومی

خصوصیتهای گفتهشده از اصلیترین پارامترهای شکل گرفتن فناوریهای کوانتومی در بسیاری از حوزههای مختلف مانند الکترونیک، پزشکی، مخابرات و … از نیمۀ دوم قرن بیستم به بعد شده است. حوزههای فناوریهای کوانتومی را میتوان به حوزههای ارتباطات، محاسبات، شبیهسازی و حسگرها تقسیم کرد. در دو دهۀ اخیر که معلوم شده است که میتوان از ویژگیهای برهمنهی و درهمتنیدگی در فناوریهای مرتبط با محاسبات و پردازش اطلاعات و ساخت رایانههای کوانتومی و همینطور ایجاد ارتباطات امن و رمزگذاریشده استفاده کرد (دوستی مطلق، 1396).

رایانههای کوانتومی قدرت محاسباتی بسیار بالایی دارند و قادرند محاسباتی را انجام دهند که با رایانههای کلاسیک میلیونها میلیون سال طول میکشد. همچنین رایانههای کوانتومی محدودیتهای رایانههای کلاسیک را ندارند.

یکی از مهمترین زیرمجموعههای این فناوریها، حوزۀ ارتباطات است. عصری كه در آن به سر ميبریم عصر اطلاعات و ارتباطات است و انسان امروزی به سرعت و دقت در تولید، ذخیرهسازی، انتقال و بازیابی اطلاعات در شبکههای ارتباطی نیاز روزافزونی دارد كه از جملۀ آنها میتوان به شبکۀ رایانهها، اینترنت و مخابرات اشاره كرد كه در آنها ارسال دادهها با سرعت و امنیت بالا دارای اهمیت فراوانی است. ارسال اطلاعات محرمانه و مخابرۀ پیام بهصورت امن و غیرقابل دسترس برای هکرها، مدتهاست فکر آدمی را به خود مشغول كرده است.

در این مقاله، ابتدا به بررسی ارتباطات کوانتومی و کاربردهای آن پرداخته میشود. این حوزه به آن جهت که دربرگیرندۀ تمام حوزههای دیگر (محاسبات، شبیهسازی و حسگرها) بوده و هم به جهت اهمیتی که در زمینۀ امنیت دارد مورد توجه قرار گرفته است. در ادامه با توجه به فرصتها و تهدیدهایی که این حوزهها بهخصوص در حوزۀ امنیتی ایجاد میکنند به گوشهای از برنامهریزیها و سرمایهگذاریهای کشورهای بزرگ (ایالات متحده و اتحادیۀ اروپا) اشاره میشود. در پایان نیز به ارائۀ پیشنهاداتی در این زمینه برای کشورمان پرداخته خواهد شد.

حوزۀ ارتباطات

تمامی روشهای كلاسیك ارسال اطلاعات، قابل نفوذ است بهطوریكه با استفاده از روشهای مناسب میتوان به اطلاعات ارسالی دست پیدا كرد. بنابراین تلاش برای پیدا کردن روشهای نوین و امن ارسال و پردازش اطلاعات با استفاده از نظریۀ اطلاعات كوانتومی برای اولین بار در سال ۱۹۸۴ با ارائۀ اولین پروتکل رمزنگاری كوانتومی[۴] و در سال ۱۹۹۱ با ارائۀ دورفرستی كوانتومی[۵] آغاز شد (Bennett & Brassard, 2014; Bennett et al., 1993).

امروزه این دو روش جدید پایههای نوع جدید و كاملاً امنی از مخابرات موسوم به مخابرات كوانتومی را تشکیل میدهند. برایناساس پایههای مخابرات كوانتومی يعنی رمزنگاری كوانتوم و دورفرستی كوانتومی تشکیل شد و مورد مطالعۀ جدی قرار گرفت.

(Basak, 2017; Bouwmeester et al., 1997; Cariolaro, 2015; Chen et al., 2016; Furusawa & Van Loock, 2011; Gisin & Thew, 2007; Krenn, Malik, Scheidl, Ursin, & Zeilinger, 2016; Long et al., 2007; Pirandola, Eisert, Weedbrook, Furusawa, & Braunstein, 2015; Salih, 2016a, 2016b, 2018; Salih, McCutcheon, & Rarity, 2018; Scarani et al., 2009; Slater, Branciard, Brunner, & Tittel, 2014; Sørensen, 1998):

رمزنگاری کوانتومی به معنای استفاده از قوانین و پدیدههای فیزیک و مکانیک کوانتومی براي ایجاد عناصر یک رمزنگاريی جدید و بهویژه، انجام فرایندهای رمزگذاری پیام و رمزگشایی متن رمز شده است. اغلب این عناصر هنوز در مرحلۀ تجزیهوتحلیلِ نظری باقی ماندهاند، زیرا نیازمند پردازش در رایانههای کوانتومی هستند. باوجوداین، امروزه یک قسمت از رمزنگاری کوانتومی به نام توزیع کوانتومی کلید[۶] در دسترس است که میتواند امنیت نامشروط را به رمزنگاری کلاسیک تحمیل کند، اما در جامعه رمزنگاری، واکنشهای گوناگونی به آن صورت گرفته و هنوز پذیرش عمومی نشده است.

رمزنگاری کوانتومی

رمزنگاری کوانتومی را میتوان نخستین کاربرد تجاری فیزیک کوانتومی و نقطۀ اشتراک مکانیک کوانتومی و نظریۀ اطلاعات دانست. برخی متخصصان فیزیک، رمزنگاری و علوم رایانه، رمزنگاری کوانتومی را به دو دسته تقسیم میکنند: یکی توزیع کوانتومی کلید که در حال حاضر استفاده میشود؛ و دیگری رمزنگاری پساکوانتومی که شامل الگوریتمهایی است که با تولید و تجاریسازی رایانههای کوانتومی برای رمزگذاری پیام و رمزگشایی متن رمز شده استفاده خواهند شد.

رایانههای کوانتومی قدرت محاسباتی بسیار بالایی دارند و قادرند محاسباتی را انجام دهند که با رایانههای کلاسیک میلیونها میلیون سال طول میکشد. همچنین رایانههای کوانتومی محدودیتهای رایانههای کلاسیک را ندارند.

تفاوت رمزنگاریهای کلاسیک و کوانتومی از قرار زیر است (محمدزاده، 1394):

1) رمزنگاری کلاسیک بر پایۀ محاسبات و روابط ریاضی استوار است، اما رمزنگاری کوانتومی از اصول پایهای فیزیک کوانتومی تبعیت میکند.

2) در رمزنگاری کلاسیک، تولید و توافق کلید بر مبنای ریاضی است اما در رمزنگاری کوانتومی تولید و توافق کلید بدون تحمیل هر گونه فرض محاسباتی انجام میشود.

3) در انتقال اطلاعات کلاسیک، انتقال داده توسط بیت (سیستم دوحالتۀ صفر و یک) انجام میشود درحالیکه در انتقال کوانتومی از کیوبیت[۷] (سیستم صفر و یک و حالتهای برهمنهی آن دو) انجام میشود.

4) امنیت کلاسیک مبتنی بر محاسبات است و با پیشرفت ریاضی و دستگاههای محاسباتی به خطر میافتد. اما رمزنگاری کوانتومی اغلب امنیت نامشروط را فراهم میکند و با پیشرفت ریاضیات و دستگاههای محاسباتی متزلزل نمیشود.

5) در رمزگذاری کلاسیک امنیت دادههای ارسالی بهطور کامل تضمین نمیشود. شنودگر میتواند دادههای ارسالی را بدون اینکه فرستنده و گیرنده متوجه شوند، بخواند. اما در رمزگذاری کوانتومی، مشاهده و اندازهگیری داده توسط شنودگر سبب ایجاد اختلال در مشاهده و اندازهگیری داده میشود.

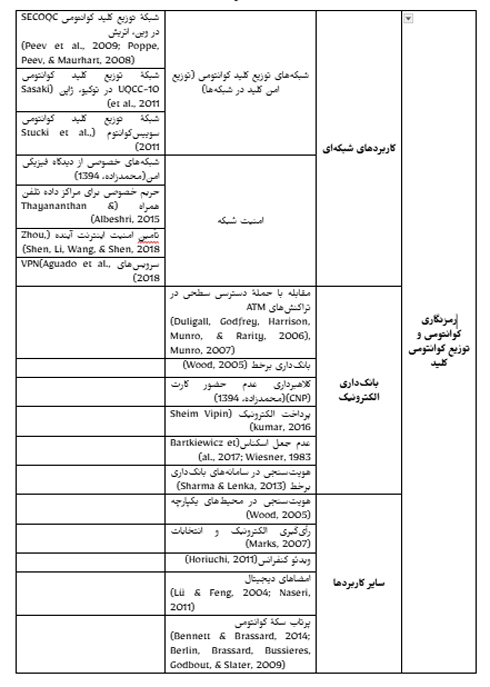

در جدول 1، کاربردهای رمزنگاری کوانتومی مبتنی بر توزیع کوانتومی کلید آورده شده است. همانگونه که گفته شد در ارتباطات کوانتومی، اگر شنودگر بخواهد مکالمات را شنود کند باید سامانه را مختل کند. همچنین بنابر اصول مکانیک کوانتومی، تکثیر حالتهای کوانتومی ممکن نیست و لذا شنودگر نمیتواند پس از شنود کپی یکسانی از پیام اولیه تولید و برای گیرنده ارسال کند.

جدول1: کاربردهای توزیع کلید کوانتومی

با این حال، بهرغم پیشرفتهای فنی بسیار، این حوزه با مسائل و چالشهای فنی و اقتصادی روبهرو است. ازجمله مشکلات فنی، تولید اعداد تصادفی (عامل اصلی و حیاتی در رمزنگاری) با سرعت بالا است، همچنین حذف اثرات محیطی است که موجب اثرگذاری بر اطلاعات کوانتومی و از بین رفتن اطلاعات ازطریق پدیدۀ واهمدوسی کوانتومی[۸] میشود. همچنین از منظر اقتصادی، به دلیل اینکه رایانههای کوانتومی در دماهای بسیار پایین کار میکنند، باید هزینههای بسیار بالایی برای ایجاد دماهای پایین صرف شود. همینطور ایجاد یک شبکۀ ارتباطی با زیرساخت کوانتومی هزینههای هنگفتی را دربردارد. بهعنوان مثال، ساخت یک شبکۀ فیبر نوری به طول 2000 کیلومتر و ایجاد 80 ایستگاه رمزنگاری چیزی در حدود 20 میلیون دلار هزینه خواهد داشت (Quantum Computing Market, 2018). با این حال محرمانه بودن اطلاعات در بحث ذخیرهسازی و ارسال امن و بينقص آن، یکی از نیازهای گریزناپذیر در انواع زمینهها به ویژه زمینههای سیاسی، اقتصادی و نظامی میباشد.

سرمایهگذاریها

این دستاوردها آنچنان است که کشورهای بزرگ و ثروتمند مانند چین، ایالات متحده، کانادا، انگلستان، سوئیس و… سرمایهگذاریهای عظیمی در بخش فناوریهای کوانتومی کرده و برنامهریزیهای میان مدت و بلندمدت برای کنترل بازار تجاری این فناوریها را انجام داده و میدهند که در ادامه به بعضی از آنها اشاره میشود.

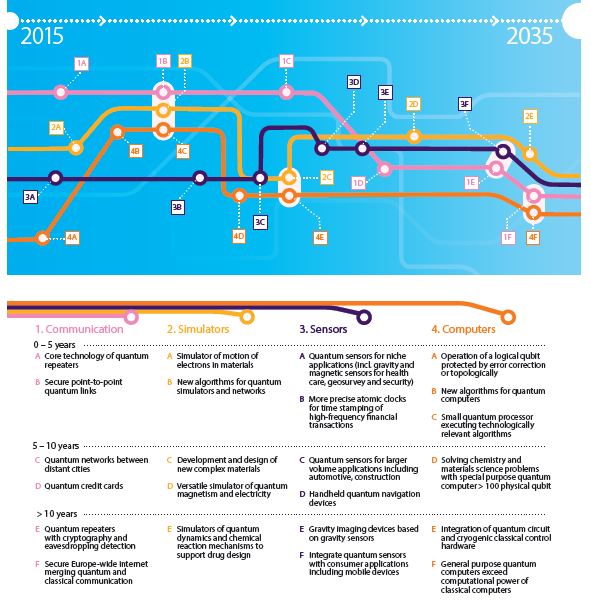

برای مثال، مؤسسۀ ملّی فناوریهای کوانتومی انگلستان در سال 2013، برنامهای را برای ارتقای انگلستان برای دستیابی به صنعت یک میلیارد پوندی را با حمایت پنج نهاد علمی و دولتی طرحریزی کرده است. نقشۀ راه اتحادیۀ اروپا در فناوریهای کوانتومی را میتوان در شکل 2 دید(de Touzalin, Heijman, Cirac, Murray, & Calarco, 2016).

شرکت مارکت ریسرچ مدیا[۹] در سانفرانسیسکو، ایالت کالیفرنیا، در آغاز سال 2017 میلادی، گزارشی دربارۀ بازار رایانش کوانتومی بین سالهای 2017 و 2020 میلادی منتشر کرد. در این گزارش به اهداف اقتصادی و امنیتی این بازار اشاره شده است که میتوان به موارد زیر اشاره کرد:

* شکلگیری افقهای جدید در ابعاد گوناگون زندگی بشر از پزشکی گرفته تا انرژیهای تجدیدپذیر؛

* دگرگون کردن رقابتهای اقتصادی و شکلگیری صنایع جدید با مختل کردن صنایع موجود؛

* رمزنگاری کوانتومی بهعنوان کلید ارتباطات امن؛

* ایجاد فضاهای جدید برای توسعۀ سلاحهای نوین و اختلال در مخابرات دشمن؛

* دگرگون کردن رقابتهای ژئوپولتیک.

شرکت گلوبال ایندستری آنالیست[۱۰] در گزارشی در سال 2015 که دربارۀ بازار رمزنگاری کوانتومی (بهعنوان مبنای ارتباطات امن کوانتومی) بین سالهای 2020 تا 2030 میلادی ارائه کرده است به موارد زیر بهعنوان انگیزهها و پیشرانها در حوزۀ ارتباطات کوانتومی اشاره کرده است(دوستی مطلق، 1396):

شکل2: نقشۀ راه اتحادیۀ اروپا در یک زمانبندی 20ساله

* درخواست برای سامانههای ارتباطی امن مبتنی بر رایانش کوانتومی میان شرکتها؛

* کاربرد فزایندۀ راهکارهای مبتنی بر امنیت سایبری در نهادهای عمومی و دولتی؛

* تهدید جرایم سایبری و لزوم استفاده از روشهای جدید امنیتی؛

* بهرهگیری از رمزنگاری کوانتومی برای انجام تراکنشهای امن ازطریق گوشیهای تلفن همراه؛

* افزایش درخواست برای بهرهگیری از امنیت سایبری در بخش دفاعی.

طبق گفتۀ این شرکت، در سال 2020، مؤسسات پژوهشی، ادارات دولتی و نهادهای دفاعی بیشترین سهم از بازار رمزنگاری کوانتومی را به خود اختصاص میدهند، اما در سال 2030، با تثبیت الگوریتمها و شیوههای گوناگون رمزنگاری کوانتومی و رشد این حوزه از محاسبات و اطلاعات کوانتومی، شرکتهاي بزرگ به مشتری اصلی رمزنگاری کوانتومی تبدیل میشوند. این شرکت همچنین، بازار رمزنگاری کوانتومی را در سال 2020 حدود 890 میلیون دلار برآورد میکند که پیشبینی میشود این رقم به دو میلیارد دلار در سال 2024 برسد (دوستی مطلق، 1396) و (Global Quantum, 2017).

رویکرد امنیتی به فناوریهای کوانتومی

تهدیدها

با آنکه محاسبات کوانتومی وعدۀ حل مسائل بسیار پیچیده را با سرعتی بسیار بیشتر از ماشینهای محاسبهگر فعلی به ما میدهد، این امکان وجود دارد که سیستمهای رمزنگاری کلید عمومی بهعنوان مبنای رمزگذاری، به خطر بیفتند و دادههای رمزگذاریشدۀ غیرقابل هک دستخوش نفوذ شوند و این امکان وجود دارد که رایانههای کوانتومی برای حمله به الگوریتمهای رمزنگاری مورد استفاده قرار گیرند.

بسیاری از فعالیتهایی که در بستر اینترنت انجام میشوند توسط رمزنگاری ایمنی کسب میکنند. این فعالیتها از دو نوع کلید (عمومی و محرمانه) استفاده میکنند. هرچه کلید بزرگتر باشد ایمنی بیشتری دارد. برای مثال، اسناد رسمی دیجیتال که در پایگاههای اینترنتی امن به کار میروند کلیدهایی با اندازۀ 2048 بیت دارند. لذا یافتن کلید به دلیل وجود ترکیبهای متعدد بسیار زیاد برای یافتن آن ممکن است سالیان سال به طول بینجامد. اما توانایی رایانههای کوانتومی برای شکستن چنین کلیدهایی بسیار بالاست و میتوانند این کلیدها را در مدت چند ثانیه یا دقیقه بشکنند. اما هنوز چنین رایانههایی ساخته نشدهاند چرا که برای این کار به بیش از یک میلیون کیوبیت نیاز است.

با این حال، اهمیت این موضوع تا آنجاست که دولت فدرال آمریکا در اکتبر 2016 حوزۀ علوم اطلاعات کوانتومی را بهعنوان حوزهای با اهمیت استراتژیک در دفتر سیاستهای علم و فناوری کاخ سفید عنوان کرد. سرویس اطلاعات مرکزی آمریکا (سیا) به سازمانها هشدار داد که با ورود فناوریهای کوانتومی چیزی به نام محرمانگی در فضای مجازی وجود نخواهد داشت. این اتفاقات پس از ارسال اولین ماهوارۀ کوانتومی توسط چین صورت گرفت (Ren et al., 2017 Quantum Computing Market, 2018).

در پاسخ به تهدیدهای امنیتی احتمالی، انستیتوی ملی فناوری و استانداردها[۱۱] NIST در آگوست 2016 پس از ارائۀ نظراتی راجعبه روشهای استانداردسازی الگوریتمهای رمزنگاری کلید عمومی کوانتومی مقاوم، اشاره کرد که اگر رایانههای کوانتومی در مقیاس بزرگ ساخته شوند، قادر خواهند بود که بسیاری از سیستمهای رمزنگاری کلید عمومی را هک کنند. سیسکو (شرکت بزرگ سختافزار شبکه[۱۲]) نیز بیان کرده است که اگر رایانههای کوانتومی به واقعیت بپیوندند، تهدیدی برای استانداردهای رمزنگاری و مبادلات کلید خواهند بود.

لذا با آنکه ارتباطات کوانتومی وعدۀ ارتباطات ایمن را میدهد اما باید سازمانها و نهادهای مختلف آمادگی حفاظت دادهها و اطلاعات را در مقابل حملات سایبری کوانتومی را داشته باشند. حفاظت سیستمهای رایانهای دیجیتال در مقابل هکرها یک علم کامل نیست. حال دنیای جدید و پیچیدۀ کوانتوم را در نظر بگیرید که تهدیدات بالقوه در آن سختتر و بیشتر است.

با آنکه عملکرد رایانههای کوانتومی کاملاً مشخص نشده است و هنوز پارامترهای تشکیل و ساخت آن به درستی شناخته شده نیست، درمورد یک موضوع اطمینان وجود دارد که عملیاتی شدن این رایانهها میتواند برای امنیت ملی بحرانی باشد، زیرا این سیستمها میتوانند بهراحتی کدهای رمزگذاریشده توسط آژانسهای دفاعی و امنیتی را بشکنند.

نهادهای امنیتی درگیر با فناوریهای کوانتومی در آمریکا

در ایالات متحده بهعنوان یکی از کشورهای پیشرو در این صنعت، تعداد زیادی از نهادهای علمی، نظامی و امنیتی با این موضوع درگیر هستند که از جملۀ آنها میتوان به موارد زیر اشاره کرد (Quantum Computing Market, 2018):

1) آژانس امنیت ملّیNSA [۱۳]

2) دفتر تحقیقات ارتشARO [۱۴]

3) آژانس پروژههای تحقیقات پیشرفتۀ دفاعی

4) دفتر تحقیقات علمی نیروی هوایی

5) دفتر تحقیقات علمی نیروی دریایی

6) دپارتمان انرژی آزمایشگاه ملّی لوسآلاموس

7) انستیتوی ملّی فناوری و استاندارد

بری بیکر[۱۵] مدیر فنی NSA در حوزه محاسبات کوانتومی میگوید: «به دلیل اینکه NSA مسئولیت حفظ سیستمهای امنیت ملّی را بر عهده دارد ما باید امکان تحول رایانههای کوانتومی و تهدیدات احتمالی مطرحشده درمورد آنها را بهخوبی درک کنیم.»

NSA و ARO علاقهمند به کار در سه حوزۀ کلیدی هستند:

* کیوبیتهای حالت جامد و فناوریهای مرتبط؛

* انتقال اطلاعات کوانتومی کوتاهبرد و میانبرد در سیستمهای حالت جامد؛

* ایدهها، روشها و عملکردها برای تأیید و اعتبارسنجی مؤلفههای بهکاررفته در محاسبات کوانتومی.

این سه حوزۀ تحقیقاتی تقریباً معادل است با آنچه برای توسعۀ رایانههای معمولی فعلی در 50 سال قبل موردنیاز بودند.

NSA در حوزۀ علوم فیزیکی با آزمایشگاه دانشگاه مریلند همکاری نزدیکی دارد؛ جایی که فیزیکدانان در بسیاری از حوزهها شامل محاسبات کوانتومی بر پایۀ سیلیکون مشغول تحقیق هستند. محاسبات کوانتومی بر پایۀ سیلیکون حوزهای بسیار موردعلاقه در زمینۀ تحقیقات محاسبات کوانتومی است. علت این امر پایداری نسبی کیوبیتها در سیلیکون و پتانسیل قابلتوجه این کیوبیتها برای ملحق شدن به ابزارهای سیلیکونی آینده است.

به گفتۀ ادی دوگدیل[۱۶]، NSA درحال ساخت یک ابررایانۀ کوانتومی بوده و امیدوار است که قادر به شکستن همۀ اطلاعات کدگذاری شده باشد. اگر NSA موفق به چنین کاری شود، این ماشین نه تنها پیامهای دیپلماتیک ارسالی توسط دولتهای خارجی بلکه کدهای بهکاررفته در بانکداری برخی و بسیاری دیگر از مشاغل و صنایع را کشف رمز میکند.

کار بر روی نفوذ به اهداف سخت که تاکنون 80 میلیون دلار هزینه داشته است، توسط دانشگاه مریلند درحال انجام است. البته فقط NSA درحال کار بر روی این پروژه نیست. تیمهای تحقیقاتی دیگر در آمریکا و اتحادیۀ اروپا درحال کار بر روی پروژههای مشابه هستند. اما هیچکدام هنوز به موفقیت درخور توجهی دست پیدا نکردهاند.

رایانههای کوانتومی جهانشمول[۱۷] میتوانند پیچیدهترین کدها را بشکنند که این موضوع چشماندازهای خطرناکی برای آژانسهای امنیتی درگیر با جاسوسی و کدگشایی را به همراه دارد. ازاینرو، فعالیتهای پروژههای تحقیقاتی پیشرفتۀ هوشمند آمریکا IARPA[۱۸] درحال پشتیبانی از تلاشهای IBM در زمینۀ محاسبات کوانتومی ازطریق برنامۀ کیوبیتهای منطقی LogiQ است.

حوزۀ محاسبات کوانتومی حوزهای است که پنتاگون نگران حرکت در آن است درحالیکه چین درحال جهشهای چشمگیرِ رو به جلو در این حوزه است. حوزۀ نظامی این فناوریها بهصورت بالقوه تغییردهندۀ بازی در منازعات اطلاعاتی و فضایی است. نیروی هوایی ایالات متحده بهطور خاص روی حوزۀ علوم اطلاعات کوانتومی تمرکز کرده است.

با آنکه کدگشایی میتواند به آژانسهای اطلاعاتی کمک شایانی کند، اما میتواند به یک تهدید بزرگ تبدیل شود. محاسبات کوانتومی همۀ الگوریتمهای معمول برای رمزنگاری را به معنای واقعی کلمه، در یک چشم به هم زدن از هم میدَرَد. همین موضوع توجه به الگوریتمهای مقاوم کوانتومی را دوچندان میکند. اما هنوز هیچ راهحل توصیهشدهای در سطح جهانی به وجود نیامده است. بااینحال پیشنهادهای روشنی برای چگونگی امنیت قوی در مقابل «حملات کوانتومی» وجود دارند. NSA رسیدن به استانداردهای رمزنگاری مقاوم را مدیریت میکند.

مایکل هیدوک[۱۹] رئیس بخش محاسبات و ارتباطات آزمایشگاه تحقیقاتی نیروی دریایی میگوید که فناوریهای کوانتومی در حوزههایی مانند امنیت داده و ناوبری خارج از دسترس GPS[۲۰] نفاقافکن و ازهمگسیخته است.

مسئول عالیرتبۀ پنتاگون، مایکل گریفین[۲۱]، در جلسهای که با دانشمندان نیروی هوایی در پایگاه نیروی هوایی رایت پترسون در اوهایو دربارۀ آیندۀ محاسبات کوانتومی در ارتش آمریکا برگزار کرد، بر اهمیت فناوریهای کوانتومی تأکید کرد و اظهار داشت که رایانههای کوانتومی و برنامههای کاربردی مرتبط در میان سرمایهگذاریهای تحقیق و توسعۀ پنتاگون مورد توجه قرار گرفته است (Web page).

حوزۀ محاسبات کوانتومی حوزهای است که پنتاگون نگران حرکت در آن است درحالیکه چین درحال جهشهای چشمگیرِ رو به جلو در این حوزه است. حوزۀ نظامی این فناوریها بهصورت بالقوه تغییردهندۀ بازی در منازعات اطلاعاتی و فضایی است. نیروی هوایی ایالات متحده بهطور خاص روی حوزۀ علوم اطلاعات کوانتومی تمرکز کرده است. به گفتۀ هیدوک علاقهمندی پنتاگون بیشتر در حوزۀ ارتباطات امن و ناوبری در محیطهای خارج از دسترس GPS میباشد. پیشبینی هیدوک این است که عملیاتی شدن بعضی از این فناوریها چند سال طول خواهد کشید. در زمانبندی و سنجش، به نتیجه رسیدن ظرفیتهای نمونههای اولیه در یک دورۀ زمانی حدوداً پنجساله پیشبینی میشود. برای سیستمهای ارتباطی و شبکهها نیز بیشتر از این زمان نیاز است.

همچنین در سناریوهایی که نیاز به همزمانسازی عالی سیستمهای مختلف سلاح و هواپیما میباشد، ساعت های اتمی بهعنوان جایگزینی قابلاعتماد با GPS قلمداد میشوند.

پنتاگون درحال رصد عملکرد کشورهای دیگر بهویژه چین است، چراکه چین در این زمینه بسیار جدی عمل میکند. پیشبینی میشود که چین سرمایهگذاری در این بخش را از 10 میلیارد دلار به 15 میلیارد دلار در طول 5 سال آینده افزایش دهد (Web page). هیدوک میافزاید: ما به چیزی بیش از تقلید آنچه چینیها انجام دادهاند، یعنی به کل اکوسیستم توجه داریم؛ زمین، هوا، فضا. کنگره 800 میلیون دلار کمک مالی در بودجۀ پنتاگون در طول 5 سال آینده اختصاص داده است.

هیدوک میگوید: پول مهم است اما وزارت دفاع به نیروی انسانی نیز نیازمند است. علاوهبرآن باید زنجیرۀ تأمین تجهیزات برای آزمایشگاههایی که متمرکز بر علوم کوانتومی هستند مورد توجه قرار گیرد، چراکه اکثر تأمینکنندگان در خارج از ایالات متحده میباشند.

نتیجهگیری و پیشنهادها

در این نوشتار به فناوریهای کوانتومی و فرصتها و تهدیدهای آن پرداخته شد. فناوریهایی که بسیاری از حوزههای آن نوپا و درحال شکلگیری هستند اما عملیاتی شدن آنها میتواند فواید بسیاری در عرصۀ کلان به همراه داشته باشد. بااینحال همین پیشرفتها و فرصتها امکان ایجاد تهدیدهایی علیه امنیت ملّی کشورها را به همراه دارد. رایانههای کوانتومی که قادرند محاسباتی را که برای رایانههای کلاسیک سالیان سال طول میکشد در چند ساعت یا چند دقیقه انجام دهند، بنابراین قادر خواهند بود که پیچیدهترین اطلاعات رمزگذاریشده را در کوتاهترین زمان رمزگشایی کنند. بنابراین این حوزه به حوزهای راهبردی تبدیل شده است و باعث شده نهادهای نظامی و امنیتی بهطور ویژه به آن توجه داشته باشند. همین سبب شده است که اقتصاد فناوریهای کوانتومی جایگاه خاصی در کشورهای پیشرو در این عرصه بهخصوص چین و آمریکا داشته باشد.

با آنکه در کشور ما حرکتهایی در راه تحقیق و توسعۀ این حوزه انجام شده است، هنوز کشور در ابتدای این راه قرار دارد. سالهاست که دانشجویان بسیاری در زمینۀ اطلاعات و محاسبات کوانتومی در دانشگاههای معتبر کشور مشغول به تحصیل و تحقیق هستند و لذا پتانسیل عظیمی از نیروی کار و تحقیق در این زمینه وجود دارد. با توجه به مطالب گفتهشده، پیشنهادهایی برای پیشرفت در زمینۀ فناوریهای کوانتومی به شرح زیر ارائه میگردد:

1) رصد فناوریهای کوانتومی در حوزههای مختلف (ارتباطات، محاسبات، شبیهسازی و…) در کشورهای پیشرفته.

2) امکانسنجی پیادهسازی این فناوریها در کشور و تهیۀ نقشۀ راه. با آنکه برخی از این فناوریها هنوز در ابتدای راه قرار دارند و برای اجرایی شدن با مشکلات تکنیکی و بودجهای فراوانی روبهرو هستند اما این باعث نشده است که دولتهای بزرگ روی این بخش سرمایهگذاریهای لازم را انجام ندهند.

3) تأمین زنجیرۀ تجهیزات این حوزه در پژوهشگاهها و دانشگاهها. متأسفانه دیده میشود که پیشرفت در برخی از حوزهها تنها به ارائۀ مقاله در مجلات مختلف صورت میگیرد. صَرف هزینه اگر تنها بهصورت سیاستهای تشویقی و در قالب مشوّقهای مالی صورت گیرد، باعث کمّینگری میشود و تنها نتیجۀ آن، هجوم دانشجویان به این رشتهها، حرکت از دیگر رشتهها به این حوزه، تعداد زیاد مقالات بعضاً غیرکاربردی و تعداد بسیار زیاد فارغالتحصیلان بیکار در این حوزه است. باید هزینهها با مدیریت درست در تأمین زنجیرۀ تجهیزات اینگونه فناوریها به کار گرفته شود.

4) سرمایهگذاری نهادهای حاکمیتی مثل مرکز ملّی فضای مجازی در این زمینه و ایجاد ارتباط و همکاری بیشتر با پژوهشگاهها و دانشگاهها.

5) همکاری علمی و فناوری با کشورهایی نظیر روسیه و چین. از آنجا که ایران با چین و روسیه که در حوزۀ فناوریهای کوانتومی، پیشرو و صاحبنظر میباشند، روابط سیاسی و دیپلماتیک خوبی دارد، میتوان با فرستادن دانشجویان مقاطع تحصیلات تکمیلی به دانشگاههای معتبر این کشورها بهصورت بورسیه، زمینۀ انتقال تجربیات به کشور و تأمین تجهیزات لازم در کشور را ایجاد کرد.

مراجع:

- Aguado, A., Lopez, V., Martinez-Mateo, J., Peev, M., López, D., & Martin, V. (2018). VPN Service Provisioning via Virtual Router Deployment and Quantum Key Distribution. Paper presented at the 2018 Optical Fiber Communications Conference and Exposition (OFC).

- Bartkiewicz, K., Černoch, A., Chimczak, G., Lemr, K., Miranowicz, A., & Nori, F. (2017). Experimental quantum forgery of quantum optical money. npj Quantum Information, 3(1), 7.

- Basak, J. (2017). Device independent quantum cryptography for finite samples.

- Bennett, C. H., & Brassard, G. (2014). Quantum cryptography: Public key distribution and coin tossing. Theor. Comput. Sci., 560(P1), 7-11.

- Bennett, C. H., Brassard, G., Crépeau, C., Jozsa, R., Peres, A., & Wootters, W. K. (1993). Teleporting an unknown quantum state via dual classical and Einstein-Podolsky-Rosen channels. Physical review letters, 70(13), 1895.

- Berlin, G., Brassard, G., Bussieres, F., Godbout, N., & Slater, J. A. (2009). Flipping quantum coins. arXiv preprint arXiv:0904.3946.

- Bouwmeester, D., Pan, J.-W., Mattle, K., Eibl, M., Weinfurter, H., & Zeilinger, A. (1997). Experimental quantum teleportation. Nature, 390(6660), 575.

- Cariolaro, G. (2015). Quantum communications: Springer.

- Chen, H., Zhou, Z.-Y., Zangana, A. J. J., Yin, Z.-Q., Wu, J., Han, Y.-G., . . . Tawfeeq, S. K. (2016). Experimental demonstration on the deterministic quantum key distribution based on entangled photons. Scientific reports, 6, 20962.

- de Touzalin, A., Heijman, F., Cirac, I., Murray, R., & Calarco, T. (2016). The quantum manifesto. See http://qurope. eu/manifesto.

- Duligall, J., Godfrey, M., Harrison, K., Munro, W., & Rarity, J. (2006). Low cost and compact quantum key distribution. New Journal of Physics, 8(10), 249.

- Furusawa, A., & Van Loock, P. (2011). Quantum teleportation and entanglement: a hybrid approach to optical quantum information processing: John Wiley & Sons.

- Gisin, N., & Thew, R. (2007). Quantum communication. Nature photonics, 1(3), 165.

- Horiuchi, N. (2011). View from… UQCC 2010: Quantum secure video. Nature photonics, 5(1), 10.

- Krenn, M., Malik, M., Scheidl, T., Ursin, R., & Zeilinger, A. (2016). Quantum communication with photons Optics in Our Time (pp. 455-482): Springer.

- Long, G.-l., Deng, F.-g., Wang, C., Li, X.-h., Wen, K., & Wang, W.-y. (2007). Quantum secure direct communication and deterministic secure quantum communication. Frontiers of Physics in China, 2(3), 251-272.

- Lü, X., & Feng, D.-G. (2004). Quantum digital signature based on quantum one-way functions. arXiv preprint quant-ph/0403046.

- Naseri, M. (2011). A weak blind signature based on quantum cryptography. International Journal of Physical Sciences, 6(21), 5051-5053.

- Peev, M., Pacher, C., Alléaume, R., Barreiro, C., Bouda, J., Boxleitner, W., . . . Dynes, J. (2009). The SECOQC quantum key distribution network in Vienna. New Journal of Physics, 11(7), 075001.

- Pirandola, S., Eisert, J., Weedbrook, C., Furusawa, A., & Braunstein, S. L. (2015). Advances in quantum teleportation. Nature photonics, 9(10), 641.

- Poppe, A., Peev, M., & Maurhart, O. (2008). Outline of the SECOQC quantum-key-distribution network in Vienna. International Journal of Quantum Information, 6(02), 209-218.

- Ren, J.-G., Xu, P., Yong, H.-L., Zhang, L., Liao, S.-K., Yin, J., . . . Pan, J.-W. (2017). Ground-to-satellite quantum teleportation. Nature, 549, 70. doi: 10.1038/nature23675

- Salih, H. (2016a). Protocol for counterfactually transporting an unknown qubit. Frontiers in Physics, 3, 94.

- Salih, H. (2016b). Quantum erasure cryptography. Frontiers in Physics, 4, 16.

- Salih, H. (2018). Counterfactual quantum erasure: spooky action without entanglement. Royal Society Open Science, 5(2), 171250.

- Salih, H., McCutcheon, W., & Rarity, J. (2018). Do the laws of physics prohibit counterfactual communication? arXiv preprint arXiv:1806.01257.

- Sasaki, M., Fujiwara, M., Ishizuka, H., Klaus, W., Wakui, K., Takeoka, M., . . . Tanaka, A. (2011). Field test of quantum key distribution in the Tokyo QKD Network. Optics express, 19(11), 10387-10409.

- Scarani, V., Bechmann-Pasquinucci, H., Cerf, N. J., Dušek, M., Lütkenhaus, N., & Peev, M. (2009). The security of practical quantum key distribution. Reviews of modern physics, 81(3), 1301.

- Sharma, A., & Lenka, S. (2013). Authentication in online banking systems through quantum cryptography. Int. J. Engineering and Technology, 5, 2696-2700.

- Slater, J. A., Branciard, C., Brunner, N., & Tittel, W. (2014). Device-dependent and device-independent quantum key distribution without a shared reference frame. New Journal of Physics, 16(4), 043002.

- Sørensen, J. L. (1998). Nonclassical light for atomic physics and quantum teleportation. Ph. D. thesis, Univ. of Aarhus.

- Stucki, D., Legre, M., Buntschu, F., Clausen, B., Felber, N., Gisin, N., . . . Monbaron, P. (2011). Long-term performance of the SwissQuantum quantum key distribution network in a field environment. New Journal of Physics, 13(12), 123001.

- Thayananthan, V., & Albeshri, A. (2015). Big data security issues based on quantum cryptography and privacy with authentication for mobile data center. Procedia Computer Science, 50, 149-156.

- Wiesner, S. (1983). Conjugate coding. ACM Sigact News, 15(1), 78-88.

- Wood, J. (2005). Banking on quantum cryptography. Materials Today, 7(8), 23.

- Zhou, T., Shen, J., Li, X., Wang, C., & Shen, J. (2018). Quantum Cryptography for the Future Internet and the Security Analysis. Security and Communication Networks, 2018.

- Web page: https://spacenews.com/pentagon-sees-quantum-computing-as-key-weapon-for-war-in-space/

- Global Quantum Cryptography Market 2017-2023: Market to Grow from $328 Million in 2017 to $1.2 Billion in 2023, Growing at a CAGR of 25%,” From: Cision PR Newswire, Available at: https://www.prnewswire.com/news-releases/global-quantum-cryptography-market-2017-2023-market-to-grow-from-328-million-in-2017-to-12-billion-in-2023-growing-at-a-cagr-of-25-00623411.html

- Munro, Consumer QKD, Protecting the future, 2007, From: NTT Communication Science Laboratories, http://www.kecl.ntt.co.jp/tqc/2008/doc/program/consumer.pdf

- Quantum Computing Market, Industry & Technologies– 2018-2024, Vol 1, Industry 4.0 Research (2018)

- محمدزاده، ناصر، رمزنگاری کوانتومی، تهران، دانشگاه شاهد 1394

- دوستیمطلق، نصیبالله، رایانههای کوانتومی؛ مفاهیم، کاربردها و مطالعات بازار، مرکز راهبردی فناوریهای همگرا، تهران، 1396